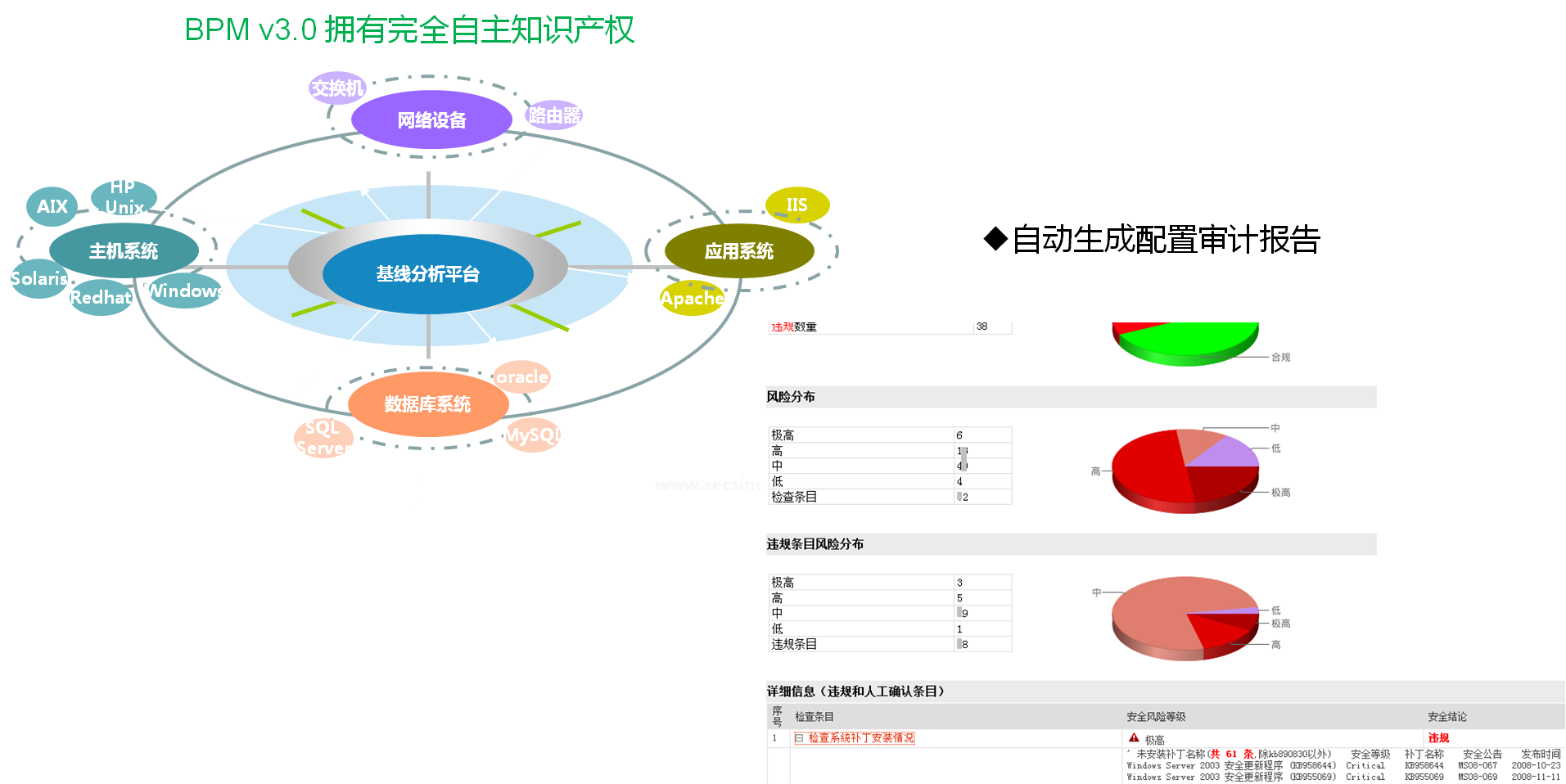

一、配置检测

基于多年的安全服务实践经验,同时结合用户对安全评估产品的实际应用需求,安华信达自主研发了安全基线分析(SECSINO BMP )系统,它采用高效、智能的漏洞识别技术,第一时间主动对网络中的资产进行细致深入的漏洞检测、分析,并给用户提供专业、有效的漏洞防护建议。依托专业的安全漏洞研究小组,综合运用多种领先技术,自动、高效、及时准确地发现网络设备及服务器主机中存在的安全漏洞。

| 序号 | 功能 | 说明 |

| 1 | 检查系统补丁安装情况 | 未及时安装操作系统的最新安全补丁,将使得已知漏洞仍然存在于系统上,攻击者可能利用这些已知漏洞攻击系统。 |

| 2 | 检查系统服务 | 如果开启不必要的危险服务,可能危胁系统安全。 |

| 3 | 检查文件权限配置 | 文件如果权限设置不当,可能导致攻击者提升权限为超级用户和特权组权限,或删除关键信息,危胁系统安全。 |

| 4 | 检查用户帐号配置 | 不适当的用户帐号设置,可能危胁系统安全。 |

| 5 | 检查口令策略配置 | 如果口令策略配置不当,可能危胁系统安全。 |

| 6 | 检查认证授权配置 | 如果未设置严格的认证授权限制,攻击者可能通过暴力破解或远程溢出攻击等,危胁系统安全。 |

| 7 | 检查网络通信配置 | 不适当的网络通信设置,可能危胁系统安全。 |

| 8 | 检查日志审计配置 | 如果日志审计配置不当可能不记录相关安全信息,IT审计服务人员无法通过日志追踪回溯安全事件,影响系统安全。 |

| 9 | 检查其它安全增强设置 | 不适当的安全增强设置,可能危胁系统安全。 |

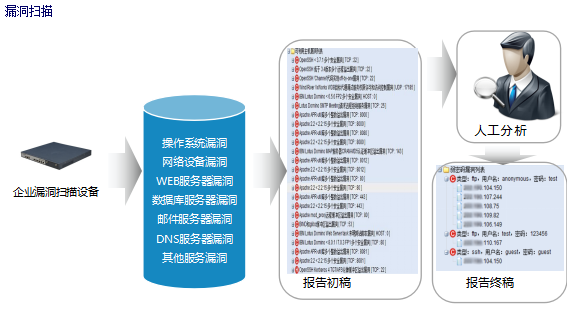

二、漏洞扫描

漏洞扫描主要是通过专业工具以本地扫描的方式对门户网站和网络进行安全扫描,从内网角度来查找网络结构、网络设备、服务器主机、数据库和用户帐号/口令等安全对象目标存在的安全风险、漏洞和威胁。

项目内容:

应用系统的访问控制

应用系统的访问控制

系统服务安全

系统服务安全

系统升级及漏洞补丁管理

系统升级及漏洞补丁管理

网络设备的管理规范和安全策略

网络设备的管理规范和安全策略

安全审计和日志

安全审计和日志

网络拓扑结构

网络拓扑结构

边界与区域划分

边界与区域划分

防范敏感信息泄露管理

防范敏感信息泄露管理

SQL注入攻击管理

SQL注入攻击管理

远程命令执行管理

远程命令执行管理

系统目录遍历

系统目录遍历

防范跨站脚本攻击管理

防范跨站脚本攻击管理

网络系统备份

网络系统备份

网络负载均衡

网络负载均衡

网络设备冗余备份

网络设备冗余备份

用户身份管理

用户身份管理

……

……

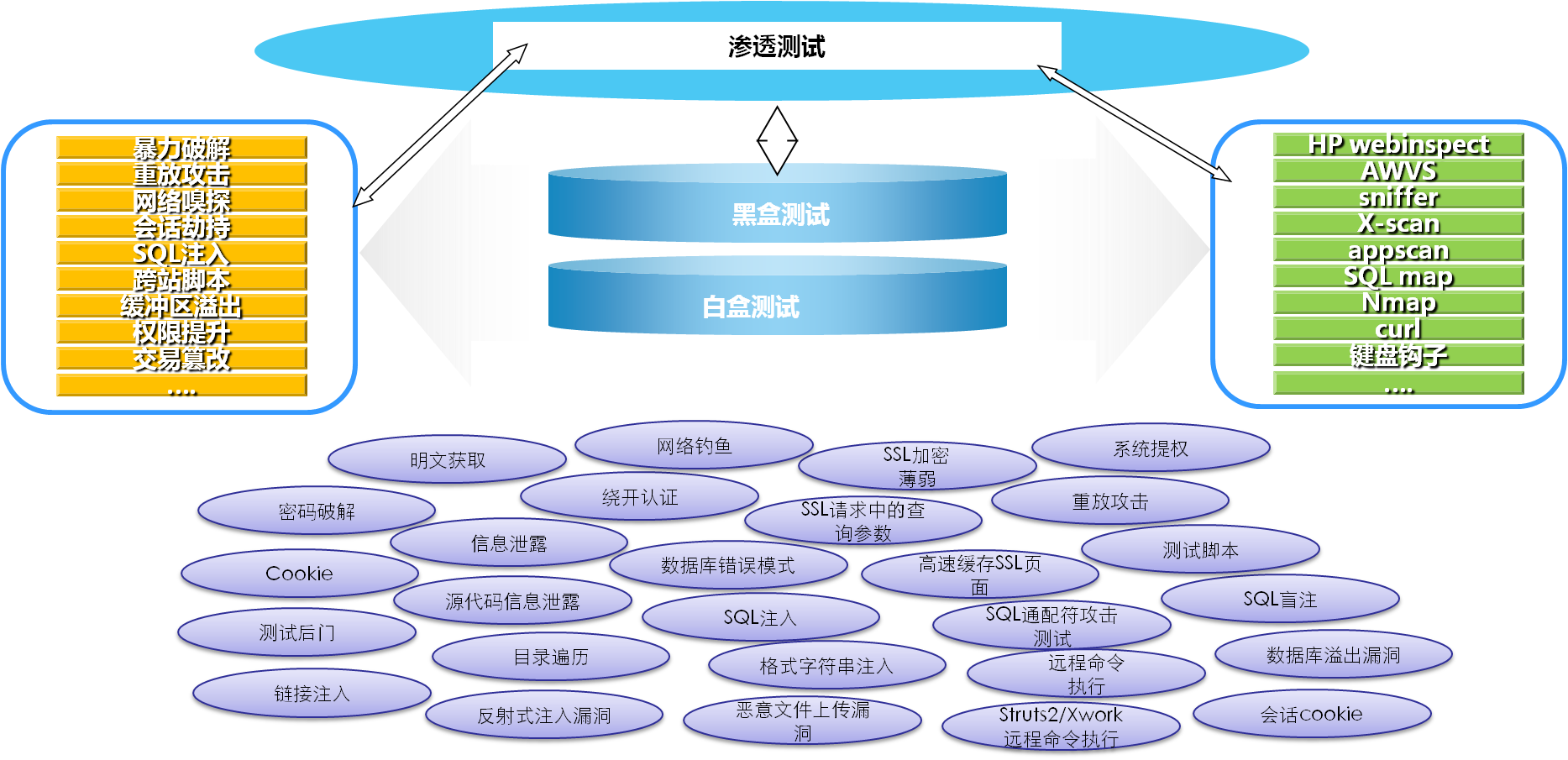

三、渗透测试

从互联网接入对衡水银行信息系统进行渗透测试,直观的了解银行对外服务的网站系统在网络、系统、应用中隐含的漏洞和危害发生时可能导致的损失。

主检测漏洞威胁类型:

认证类测试:暴力破解、认证不充分;

认证类测试:暴力破解、认证不充分;

授权类测试:凭证/回话预测、授权不充分、会话定制、回话劫持;

授权类测试:凭证/回话预测、授权不充分、会话定制、回话劫持;

客户端攻击测试:内容电子欺骗、跨站点脚本、跨站请求伪造、网站钓鱼、中间人劫持;

客户端攻击测试:内容电子欺骗、跨站点脚本、跨站请求伪造、网站钓鱼、中间人劫持;

命令执行测试:缓冲区溢出、格式字符串攻击、LDAP注入、操作系统命令执行、SQL注入、SQL盲注、SSI注入、Xpath注入、struts2命令执行;

命令执行测试:缓冲区溢出、格式字符串攻击、LDAP注入、操作系统命令执行、SQL注入、SQL盲注、SSI注入、Xpath注入、struts2命令执行;

信息泄露测试:路径遍历、可预测资源定位、备份文件、源码泄露、文件共享;

信息泄露测试:路径遍历、可预测资源定位、备份文件、源码泄露、文件共享;

逻辑攻击测试:功能滥用、拒绝服务;

逻辑攻击测试:功能滥用、拒绝服务;

其它测试:应用程序隐私测试、质量测试。

其它测试:应用程序隐私测试、质量测试。

四、客户端检测

项目必要性:

根据中国人民银行发布的《网上银行系统信息安全通用规范》中指出的关于客户端程序应通过指定的第三方中立测试机构的安全检测,每年至少开展一次。我公司已为多家银行实现手机银行客户端安全检测服务,并取得良好的效果,针对客户端安全检测发现的风险采取及时与客户进行沟通的方式,并针对发现的风险提出合理的、可落地的整改建议,以实现客户端的安全使用。

项目内容:

登录页面安全

登录页面安全

SSL链接属性情况;

页面地址情况;

应用系统中应不存在重复用户身份标识;

应具备防范用户操纵会话标识机制,始终生成新的会话标识,防范操纵客户会话和cookie;

……

USBkey安全

USBkey安全

金融机构应使用指定的第三方中立测试机构安全检测通过的USB Key;

应采取有效措施防范USB Key被远程挟持,例如通过可靠的第二通信渠道要求客户确认交易信息等;

应设计安全机制保证USB Key驱动的安全,防范被篡改或替换;

USB Key应具备抵抗旁路攻击的能力;

修改数据签名控制 PIN码时 PIN码可否被窃取;

……

控件安全

控件安全

安全控件是否有下载页面;

安全控件是否可以通过手动方式正常下载;

安全控件文件属性;

安全控件下载时是否被安全软件警告或被拦截;

安全控件的文件名;

……

身份认证管理

身份认证管理

转账的双因素认证;

转账方式要求;

银行转账认证方式;

账户名和密码拦截;

转账金额随意篡改;

……

网络通信安全

网络通信安全

取消对低版本协议的支持;

使用强壮的加密算法和安全协议(例如,SSL/TLS、IPSEC和WTLS协议等);

Web服务器应使用权威机构颁发的数字证书以标识其真实性;

使用获得国家主管部门认定的电子认证服务许可证的CA证书及认证服务。

……

文件证书

文件证书

支持私钥不可导出选项;

私钥只允许在客户端使用和保存;

强制使用密码保护私钥,防止私钥受到未授权的访问;

用于签名的公私钥对应在客户端生成,禁止由服务器生成;

私钥导出时,客户端应对客户进行身份认证,例如验证访问密码等;

避免对个人网上银行客户的同一业务颁发多个有效证书;

……

项目收益:

通过手机银行客户端安全评估工具及人工检查,全面发现手机银行客户端可能存在的漏洞及风险;

针对电子银行客户端中发现的各种安全风险,提出相应的解决方案,以修补各系统的重大漏洞,确保电子银行系统平台的安全性。

为以后的电子银行系统平台安全加固工作提供参考。

五、源代码审计

项目必要性:

软件源代码的安全性越来越重要,黑客越来越趋向利用软件代码的安全漏洞攻击系统,绝大多数的黑客攻击事件与软件代码安全相关。为了加强软件源代码的安全性,由内而外解决企业面临的代码安全挑战,帮助软件企业和项目降低软件安全风险,提高软件代码的安全性,提供灵活方便的源代码安全风险评估服务。通过实施代码安全审计,以较小成本快速发现系统中的代码安全漏洞、快速评估系统代码安全风险,有助于增强系统安全性,抵御黑客恶意攻击,保护信息系统资产。

项目内容:

主要内容对XPath注入、UTF7 XSS、存储XSS、SQL注入、二阶SQL注入、资源注入、反映的XSS所有客户端、LDAP注入、连接字符串注入、命令注入、文件上传漏洞、代码注入、XSRF、SQL注射闪避攻击、连接的硬编码密码串、侵犯隐私、锁定不当、参数篡改、CGI反映的XSS所有客户端、使用母语、通过错误消息信息披露、启发式XSRF、启发式存储XSS、启发式SQL注入、启发式二阶SQL注入、信息泄露、使用硬编码密码、潜在的存储XSS、潜在XPath注入、潜在UTF7 XSS、潜在的SQL注入、潜在的资源注入、潜在LDAP注入、潜在GWT XSS、潜在的命令注入、潜在的代码注入等漏洞进行白盒测试。

项目收益:

对指定电子银行系统进行源码审计扫描工作,发现常见的安全隐患与代码质量问题。

对指定电子银行系统进行源码审计扫描工作,发现常见的安全隐患与代码质量问题。

人工分析扫描结果及系统的架构和代码设计,根据结果判断是否需要制定新的扫描过滤策略。定制新的扫描策略后,重新对系统实施扫描,以提升源码审计准确性。

人工分析扫描结果及系统的架构和代码设计,根据结果判断是否需要制定新的扫描过滤策略。定制新的扫描策略后,重新对系统实施扫描,以提升源码审计准确性。

对发现的安全隐患,评价和验证可产生的后果及影响,并提出修复建议,确保安全加固的有效性。

对发现的安全隐患,评价和验证可产生的后果及影响,并提出修复建议,确保安全加固的有效性。

对安全加固后的系统实施二次源码审计,确保已发现的安全隐患得到正确修复。

对安全加固后的系统实施二次源码审计,确保已发现的安全隐患得到正确修复。